En enda leverantör med bristande dataskyddsrutiner kan utlösa en kedjereaktion av regelbrott som drabbar hela din verksamhet. Böter, skadade kundrelationer och tillsynsmyndighetens granskning är inte abstrakta risker längre. De är konkreta konsekvenser som drabbar organisationer som inte har en strukturerad process för att bedöma sina leverantörer ur ett compliance-perspektiv. Den här guiden ger dig ett praktiskt ramverk för att bygga upp, genomföra och följa upp leverantörsbedömningar som håller vid en revision, och som faktiskt skyddar din verksamhet.

Innehållsförteckning

- Vad krävs för en compliant leverantörsbedömning?

- Steg-för-steg: En strukturerad leverantörsbedömning

- Vanliga fallgropar och kritiska compliance-frågor

- Så verifierar ni efterlevnad och följer upp era leverantörer

- Vår syn: Därför måste ni se bortom checklistan

- Så kan ni stärka ert compliance-arbete med experthjälp

- Vanliga frågor om leverantörsbedömning och compliance

Viktiga Insikter

| Punkt | Detaljer |

|---|---|

| Strukturerad process krävs | En tydlig struktur minimerar risken för missar i leverantörsbedömningar och stärker efterlevnaden. |

| Kontinuerlig uppföljning viktig | Regelbunden utvärdering säkerställer att leverantörer fortsätter uppfylla kraven. |

| Bortom minimikrav | Fokusera även på långsiktigt värde, etik och öppen kultur – inte enbart formell laguppfyllelse. |

| Fallgropar vid avtalsändringar | Kritiskt att alltid utgå från originalavtal vid ändringar för att undvika överträdelser mot regelverk. |

Vad krävs för en compliant leverantörsbedömning?

Nu när du känner till konsekvenserna av bristande kontroll, låt oss titta på vad som krävs för att börja.

En compliant leverantörsbedömning är inte ett engångsprojekt. Det är en löpande process med tydliga krav på dokumentation, riskhantering och spårbarhet. Många organisationer underskattar detta och behandlar leverantörskontroll som en administrativ formalitet snarare än en strategisk compliance-funktion.

Vilka lagar och regler styr bedömningen?

Beroende på bransch och verksamhetens art kan flera regelverk vara relevanta:

- GDPR kräver att personuppgiftsbiträdesavtal finns på plats och att leverantörers behandling av personuppgifter kontrolleras

- NIS2-direktivet ställer krav på informationssäkerhet i hela leverantörskedjan

- LOU (Lagen om offentlig upphandling) reglerar hur offentliga organisationer får teckna och förändra avtal

- ISO 27001/27002 ger ramverk för informationssäkerhetskrav mot leverantörer

- Branschspecifika krav inom exempelvis finans och hälsovård kan ytterligare skärpa kraven

De juridiska aspekterna för leverantörsbedömning är inte statiska. Lagstiftningen uppdateras kontinuerligt, och det som var tillräckligt för två år sedan kan vara otillräckligt idag.

Riskklassning som grund för bedömningen

Inte alla leverantörer utgör samma risk. En städentreprenad utan tillgång till känslig data kräver en annan bedömningsnivå än en molnleverantör som lagrar era kunduppgifter. En välgrundad riskklassning avgör hur djupgående bedömningen behöver vara.

Typiska riskdimensioner att klassificera:

- Typ och mängd data leverantören hanterar

- Kritikalitet för verksamhetens kontinuitet

- Geografisk placering och juridisk jurisdiktion

- Tidigare incidenter eller kända svagheter

Den riskanalys i leverantörskedjan ni genomför bör alltid vara utgångspunkten innan ni ens påbörjar en formell bedömning.

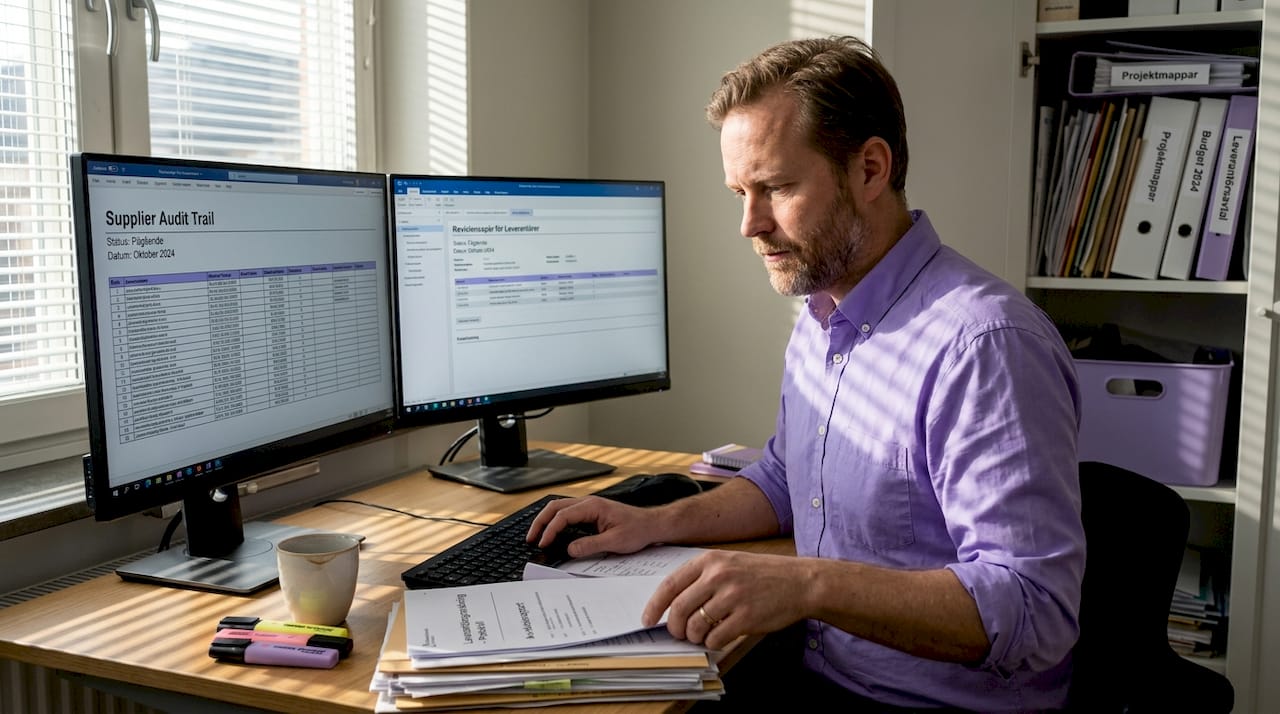

Dokumentation och spårbarhet

Dokumentation är inte bara bra att ha. Det är ofta ett krav. Revisorer, tillsynsmyndigheter och kunder kan alla begära att ni visar hur ni har bedömt en leverantör och varför ni ansett dem godkända. Den strukturerade processen Riskanalys, Bedömning, Godkännande, Register, Utvärdering och Avvikelsehantering ger en tydlig ram som säkerställer att inget steg faller bort.

| Steg | Krav på dokumentation | Ansvarig funktion |

|---|---|---|

| Riskanalys | Riskklassning, motivering | Inköp/Compliance |

| Bedömning | Frågeformulär, svar, bilagor | Compliance/IT |

| Godkännande | Beslutsdokument, datum | Ledning/Compliance |

| Register | Uppdaterat leverantörsregister | Inköp |

| Utvärdering | Uppföljningsrapport, KPI-data | Compliance |

| Avvikelsehantering | Avvikelseprotokoll, åtgärder | Compliance/Juridik |

En checklista för compliance-bedömning kan vara ett praktiskt stöd i arbetet, men ersätter aldrig en anpassad process för din verksamhets specifika risker.

Steg-för-steg: En strukturerad leverantörsbedömning

När du förstått vilka krav som ställs, är det dags att sätta processen i verket steg för steg.

Den strukturerade processen med sex steg ger en tydlig och repeterbar metodik. Nedan följer en detaljerad genomgång av varje steg.

De sex stegen i praktiken

-

Riskanalys. Börja alltid med att klassificera leverantören utifrån riskprofil. Vilken typ av data hanterar de? Hur kritisk är tjänsten? Hur ser deras säkerhetshistorik ut? Riskklassningen avgör djupet på resterande steg. En högrisk-leverantör kräver en fullständig due diligence-granskning, medan en lågrisk-leverantör kan godkännas med en förenklad bedömning.

-

Initial bedömning. Skicka ett strukturerat frågeformulär till leverantören. Det bör täcka informationssäkerhet, dataskydd, affärskontinuitet och etiska riktlinjer. Begär in certifikat, policydokument och eventuella revisionsrapporter. Gå igenom svaren kritiskt och identifiera luckor eller inkonsistenser.

-

Godkännande. Baserat på bedömningen fattas ett formellt beslut. Godkänns leverantören? Med villkor? Eller avslås de? Dokumentera beslutet, vem som fattade det och på vilken grund. Ett godkännande ska inte vara en automatisk formalitet, det är ett rättsligt och strategiskt ställningstagande.

-

Registrering. Uppdatera leverantörsregistret med all relevant information: riskklassning, godkännandedatum, avtalsinformation, kontaktpersoner och eventuella villkor för godkännandet. Registret är er organisations minne och grunden för löpande uppföljning.

-

Löpande utvärdering. En godkänd leverantör är inte per definition alltid godkänd. Verksamheten förändras. Regelverket uppdateras. Incidenter inträffar. Bygg in regelbundna utvärderingspunkter baserat på riskklassning. Se dokumentation och registerhantering för mer om hur ni håller registret aktuellt.

-

Avvikelsehantering. När en leverantör inte lever upp till ställda krav behövs en tydlig process. Dokumentera avvikelsen, analysera orsaken, kräv åtgärdsplan från leverantören och följ upp. I allvarliga fall kan det innebära att avsluta samarbetet.

Proffstips: Inför nya leverantörer automatiskt i riskklassningsprocessen redan vid upphandlingen. Det är betydligt mer kostsamt att retroaktivt bedöma leverantörer som redan är integrerade i verksamheten än att bygga in processen från start.

Löpande kontra punktinsatser: En jämförelse

Olika leverantörstyper kräver olika uppföljningsintensitet. Tabellen nedan visar hur ni kan anpassa insatsen efter risk.

| Leverantörstyp | Bedömningsintervall | Metod | Dokumentationsnivå |

|---|---|---|---|

| Högrisk (kritisk data) | Minst en gång per år | Fullständig revision | Komplett |

| Medel (viss datatillgång) | Vartannat år | Uppföljningsformulär | Utförlig |

| Lågrisk (ingen datatillgång) | Vid förändring | Förenklad kontroll | Grundläggande |

Att följa en tydlig steg-för-steg-plan för compliancearbete gör det möjligt att skala upp bedömningsarbetet utan att tappa i kvalitet eller spårbarhet.

Vanliga fallgropar och kritiska compliance-frågor

Nu när processen är tydlig, är det viktigt att förstå vilka misstag som ofta sker och hur du undviker dem.

Även välintentionerade organisationer gör systematiska misstag i leverantörsbedömningen. Att känna till dem är första steget mot att undvika dem.

Fokus på formalia istället för substans

En av de mest utbredda fallgroparna är att behandla leverantörsbedömning som ett dokumentationsprojekt snarare än en riskhanteringsprocess. Ni samlar in certifikat och fyller i formulär, men ställer aldrig de svåra frågorna om hur leverantören faktiskt agerar vid en incident. Formalian är på plats, men substansen saknas.

Som experter varnar för, riskerar en alltför rigid fokus på minimikrav att etik ersätts av formalia. Det handlar om så kallad “hard compliance” där regeluppfyllelse blir ett mål i sig, inte ett medel för ansvarsfull verksamhetsstyrning.

“Den organisation som nöjer sig med att bocka av checklistor har inte byggt en culture of compliance. De har byggt en kultur av riskminimering på papper.”

Successiva avtalsändringar: En dold risk

I offentlig upphandling finns en specifik och ofta förbisedd risk. Successiva ändringar av ett avtal kan var för sig verka rimliga, men sammantaget innebära att det ursprungliga avtalets karaktär förändras i sådan utsträckning att det i praktiken utgör ett nytt avtal, vilket kräver en ny upphandling.

Enligt LOU 17 kap. måste varje ändring bedömas mot originalavtalet, inte mot senaste ändringen. Det är ett tekniskt men kritiskt krav som ofta missas när inköp, juridik och verksamhet inte kommunicerar tillräckligt tätt. Transparens i ändringshistoriken är avgörande för att undvika att oavsiktligt kringgå upphandlingsreglerna.

De etiska och juridiska nyanserna inom compliance understryker att det inte räcker med god vilja. Ni behöver systematiska kontrollpunkter för att fånga dessa risker.

Vanligaste misstagen i leverantörsbedömning

- Bedömningar görs engångsmässigt vid upphandling och sedan glöms leverantören bort

- Riskklassning saknas eller uppdateras inte när leverantörens roll förändras

- Avvikelser dokumenteras inte, eller leder inte till faktiska åtgärder

- Godkännandebeslut fattas utan tydlig ägarskap eller delegationsordning

- Personuppgiftsbiträdesavtal saknas eller är föråldrade

Proffstips: Bygg in en automatisk triggerpunkt som kräver ny bedömning när ett befintligt avtal förlängs, utökas eller förändras. Det är ofta vid just dessa tillfällen som riskbilden förändrats utan att någon noterat det.

Så verifierar ni efterlevnad och följer upp era leverantörer

Efter att ha undvikit de vanligaste fallgroparna är det avgörande att säkerställa fortsatt efterlevnad och uppföljning.

Att genomföra en initial bedömning är bra. Att bygga ett system för löpande verifiering och uppföljning är det som verkligen håller vid en revision. Uppföljning är inte en administrativ börda, det är er kontinuerliga kvalitetssäkring av hela leverantörskedjan.

Sätta upp KPI:er för leverantörs-compliance

Mätbara nyckeltal ger er möjlighet att identifiera trender och fånga upp problem tidigt. Relevanta KPI:er för leverantörs-compliance kan vara:

- Andel leverantörer med aktuell riskklassning. Mäter om riskanalysen hålls uppdaterad.

- Tid till åtgärd vid avvikelse. Visar hur effektivt organisationen hanterar identifierade brister.

- Andel leverantörer med giltiga avtal och bilagor. Kontrollerar att avtalsportföljen är komplett.

- Incidentfrekvens per leverantör. Identifierar mönster som kan motivera skärpt uppföljning.

- Andel högrisk-leverantörer med genomförd revision under senaste 12 månader. Mäter om revisionsprogrammet levererar.

Löpande revision: riskbaserad metodik

En riskbaserad revisionsmetodik innebär att ni koncentrerar era resurser dit riskerna är störst. Det är mer effektivt och mer försvarsbart vid en extern granskning än en universell process som behandlar alla leverantörer lika oavsett risknivå.

Den strukturerade processen med tydliga steg från riskanalys till avvikelsehantering ger er en metodisk grund att stå på.

| Aktivitet | Frekvens högrisk | Frekvens lågrisk | Dokumentationskrav |

|---|---|---|---|

| Uppföljningsformulär | Halvårsvis | Vid förändring | Obligatorisk |

| Internrevision | Annually | Vart tredje år | Obligatorisk |

| Incidentgranskning | Omedelbart | Omedelbart | Obligatorisk |

| KPI-rapportering | Kvartalsvis | Halvårsvis | Rekommenderad |

| Avtalsgranskning | Annually | Vid förlängning | Obligatorisk |

Incidenthantering som del av uppföljningen

En leverantör som drabbas av en datasäkerhetsincident påverkar er direkt om de hanterar er data. Era GDPR-kontroller måste inkludera krav på att leverantörer rapporterar incidenter till er inom tydliga tidsramar. Ni kan inte uppfylla era egna rapporteringsskyldigheter om ni inte får information från leverantörsleden i tid.

Informationssäkerhetsarbetet kopplas till standarder för informationssäkerhet som ISO 27002, vilka ger konkreta kontrollmål även för leverantörshantering. Att ställa krav på ISO-certifiering eller motsvarande nivå på er kritiska leverantörer är en av de starkaste åtgärderna ni kan vidta.

Vår syn: Därför måste ni se bortom checklistan

Det finns en bekväm illusion i compliance-arbete. Att om alla formulär är ifyllda och alla certifikat är inlämnade, är ni skyddade. Det är inte sant. Och vi ser konsekvenserna av den illusionen hos organisationer som tror sig vara på säkra vatten tills en leverantörskris avslöjar de strukturella svagheterna.

Hard compliance som enbart fokuserar på att minimikraven är uppfyllda riskerar att bli ett substitut för verkligt ansvarstagande. Det är skillnaden mellan en leverantör som skriver under ett uppförandekodavtal och en leverantör vars ledning faktiskt delar era värderingar om dataskydd och transparens.

Vi har sett organisationer som väljer leverantörer uteslutande baserat på komplett dokumentation, men missar kulturella och etiska varningssignaler som var uppenbara i tidiga möten. Och vi har sett motsatsen: organisationer som bygger djupa relationer med leverantörer baserade på gemensamma värderingar om integritet och säkerhet, och som i krissituationer finner att just dessa leverantörer agerar långt utöver sina avtalsenliga skyldigheter.

Lärdomar från komplexa compliance-fall visar att de mest kostsamma regelbrotten sällan beror på okunnighet om lagens krav. De beror på att organisationer valt att inte ställa de svåra frågorna, för att svaren kunnat äventyra en bekväm affärsrelation.

Vår rekommendation är att kalibrera ert compliance-arbete mot er organisations verkliga värderingar. Fråga inte bara om en leverantör uppfyller kraven. Fråga om de är den typ av partner ni vill ansvara för vid en incident, vid en revision, och inför era kunder. Checklistan är ett verktyg. Den ersätter inte omdömet.

Så kan ni stärka ert compliance-arbete med experthjälp

Vill ni ta nästa steg och säkra er leverantörsprocess? Här finns stöd och resurser för att komma i gång.

Att bygga en strukturerad leverantörsbedömningsprocess från grunden tar tid och kräver rätt kompetens. Trustview kombinerar juridisk expertis med smarta arbetsflöden som gör det enklare att hålla ordning på leverantörsbedömningar, riskklassningar och uppföljning i ett och samma system.

Med Trustview får er organisation tillgång till verktyg för att systematisera hela processen, från åtgärdsplan för compliance till löpande uppföljning och incidenthantering. Behöver ni stärka den juridiska grunden i ert arbete finns juridiskt stöd för compliance tillgängligt för att säkerställa att era processer håller vid en granskning. Ta kontrollen över er digitala efterlevnad och IT-säkerhet och bygg en leverantörsprocess som faktiskt skyddar er verksamhet.

Vanliga frågor om leverantörsbedömning och compliance

Vilka är de vanligaste stegen vid leverantörsbedömning?

De sex stegen är riskanalys, bedömning, godkännande, registerföring, utvärdering och avvikelsehantering. Varje steg kräver dokumentation för att processen ska vara spårbar och revisionsbar.

Hur ofta ska leverantörer följas upp ur compliance-perspektiv?

Högrisk-leverantörer bör följas upp minst en gång per år via fullständig revision, medan lågrisk-leverantörer kan utvärderas vartannat till vart tredje år eller vid väsentliga förändringar i samarbetet.

Vad är viktigt vid avtalsändringar med leverantörer?

Vid successiva avtalsändringar måste ni alltid jämföra mot originalavtalet för att följa LOU och undvika att ändringar sammantaget utgör ett nytt avtal som kräver upphandling.

Hur kan vi undvika att endast minimikrav styr compliance?

Integrera etiska riktlinjer och er organisations värderingar i bedömningskriterierna, bortom formella krav. Hard compliance som enbart fokuserar på minimikrav riskerar att ersätta det verkliga ansvarstagande som skyddar er organisation på lång sikt.